시놀로지 NAS Let’s Encrypt 발급 오류, 진범은 공유기 ‘국가별 접속 제한’이었다 (80번 포트 Closed 해결기)

도메인 사놓고 2년 넘게 HTTPS 하나 제대로 못 붙였다는 게 지금 생각하면 어이없는 일인데, 당시엔 정말 막막했습니다. Synology DS716+를 10여 년 써온 저도 이 함정은 몰랐거든요. DNS도 맞고, 포트포워딩도 확인했고, NAS 방화벽까지 통째로 꺼봤는데 80번 포트가 “Port Closed”에서 꼼짝을 안 하더라고요. 결론부터 말씀드리면, 범인은 NAS가 아니었습니다. 공유기에 걸어둔 “국가별 접속 제한” 기능이 Let’s Encrypt 인증 서버 트래픽까지 싸잡아 차단하고 있었던 겁니다. 같은 증상으로 막혀 계신 분이라면 끝까지 읽어 보세요.

사용 환경과 목표

이번 트러블슈팅의 주인공들부터 소개합니다.

- NAS: Synology DS716+ (10여 년 사용 중)

- 공유기: ipTime AX2004BCM

- 회선: LG U+ 500Mbps, 고정 공인 IP (XXX.XXX.XXX.XXX) 환경

- 목표: 개인 도메인(nas.example.com, service.example.com)에 Let’s Encrypt 무료 SSL/TLS 인증서를 적용해 외부에서 안전하게 접속

CGNAT 환경도 아니고 고정 공인 IP도 갖춰져 있으니 기본 조건은 충분하다고 생각했습니다. Docker로 n8n 같은 서비스를 올리고 외부에서 HTTPS로 접속하려는 계획이었는데, 이 계획이 80번 포트 하나에 가로막혀 거의 2년을 표류했습니다.

▲ 10여 년째 함께한 Synology DS716+

▲ ipTime AX2004BCM — 이 글의 진짜 범인이 숨어있던 공유기

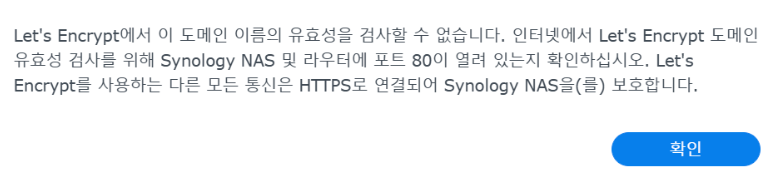

문제 발생 — Let’s Encrypt “도메인 확인 불가”

DSM 인증서 발급 마법사를 열고 nas.example.com, service.example.com 두 도메인에 대한 인증서 발급을 시작했습니다. DNS A 레코드도 공인 IP(XXX.XXX.XXX.XXX)를 정확히 가리키고 있었고, 공유기 포트포워딩(외부 TCP 80 → 내부 NAS IP 192.168.1.X 포트 80)도 설정되어 있었습니다. 조건은 다 갖춰진 것처럼 보였는데, 발급을 시도할 때마다 같은 오류가 반복됐습니다.

“잘못된 도메인입니다. 공용 IP 주소에서 이 도메인을 확인할 수 있는지 확인하십시오.”

Let’s Encrypt의 HTTP-01 인증 방식 은 외부 인증 서버가 내 NAS의 80번 포트로 HTTP 요청을 보내 도메인 소유권을 확인하는 구조입니다. 이 오류는 곧 “인증 서버가 내 80번 포트에 아예 닿지 못하고 있다”는 뜻이었습니다. 이게 수십 번 반복됐고, 결국 포기하고 유료 도메인을 거의 2년간 방치했습니다.

원인 추적 — 막힌 80번 포트를 찾아서 (다섯 번의 시도)

다시 마음먹고 도전한 날, 저는 Gemini 2.5 Pro에 현재 설정 스크린샷을 공유하면서 대화를 시작했습니다. 가능한 원인을 함께 나열하고, 하나씩 제거해나가는 방식으로 좁혀갔습니다. 그 과정을 그대로 옮깁니다.

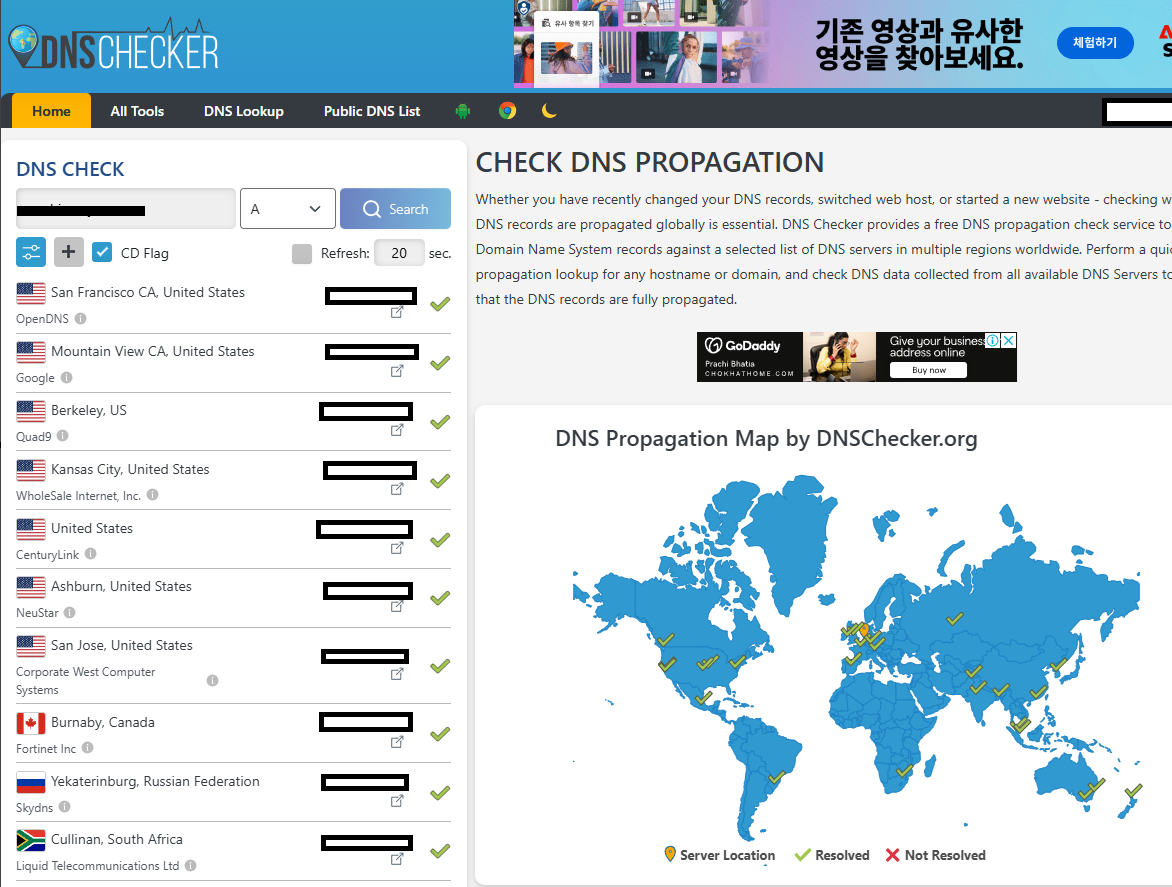

1단계: 기본 중의 기본 — DNS와 포트포워딩 재확인

가장 먼저 기초부터 짚었습니다. dnschecker.org에서 A 레코드가 공인 IP(XXX.XXX.XXX.XXX)로 정확히 전파됐는지 확인했고, 결과는 정상이었습니다.

▲ A 레코드 전파 상태 — 문제 없음

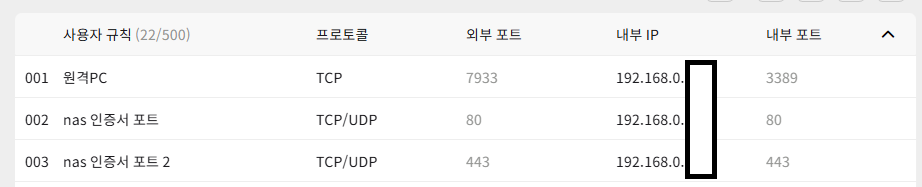

공유기 포트포워딩 설정(외부 TCP 80 → 내부 192.168.1.X 포트 80)도 스크린샷을 찍어가며 다시 확인했습니다. 설정 자체는 오류가 없었습니다.

▲ 포트포워딩 설정 — 구성상 이상 없음

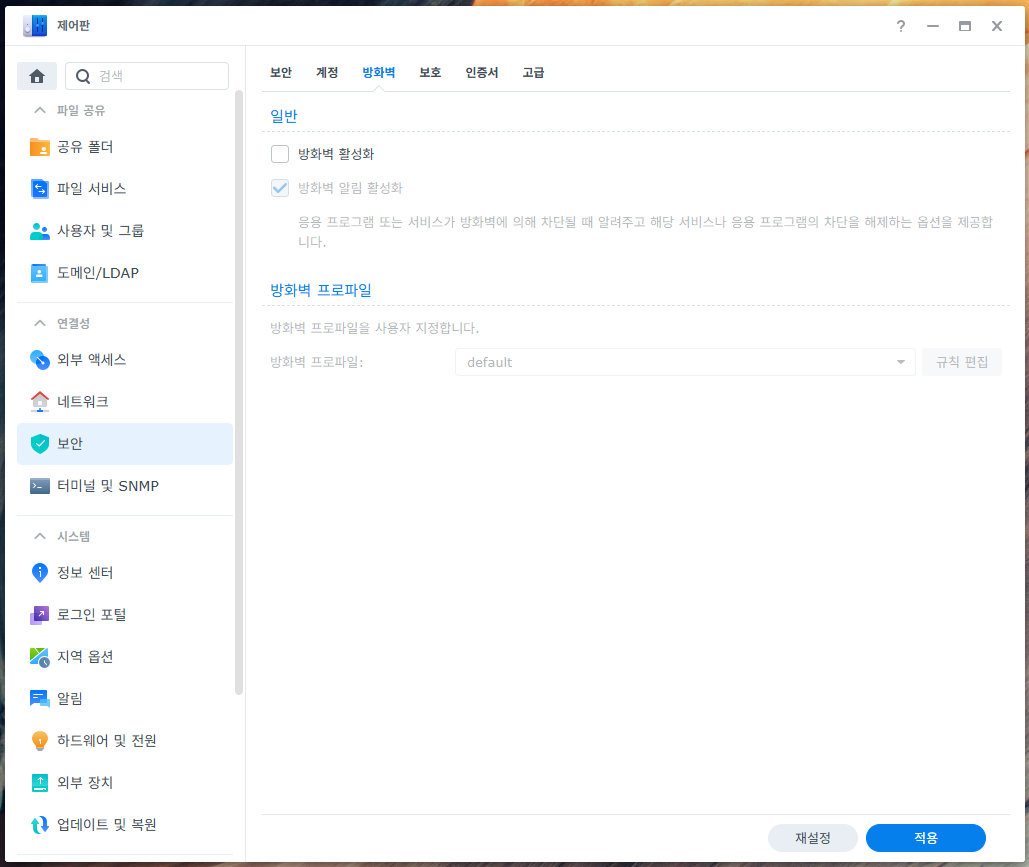

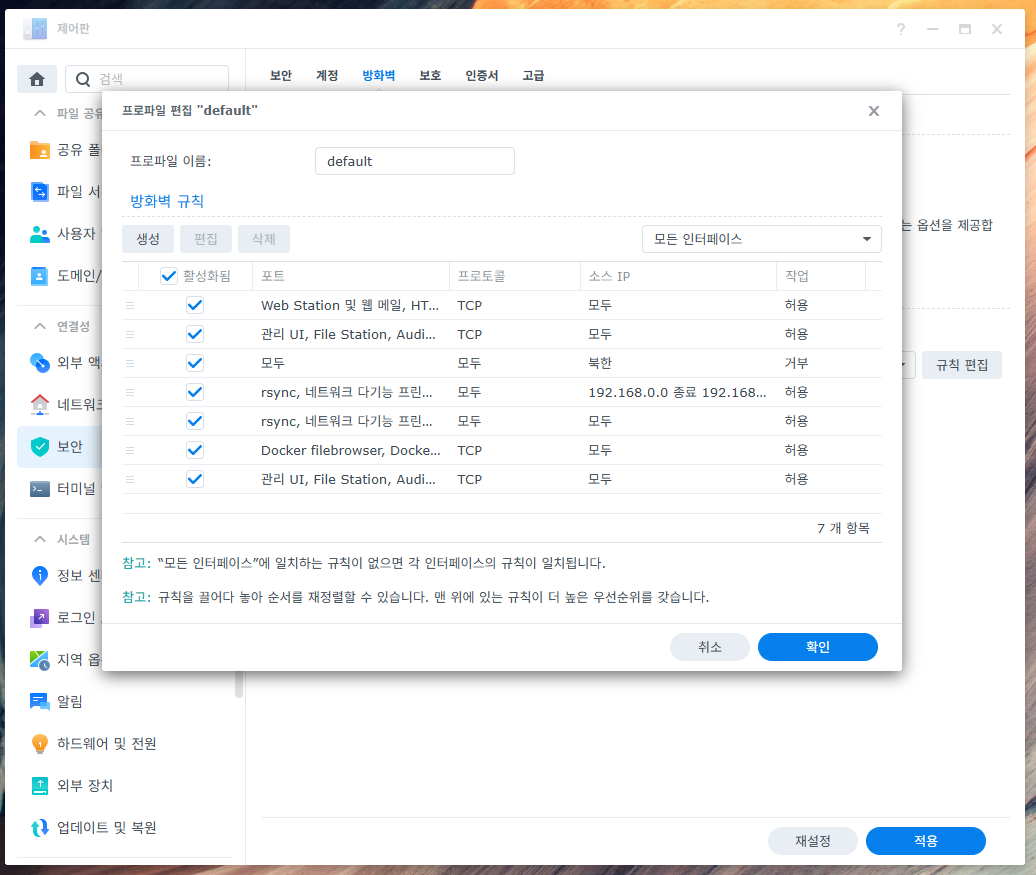

2단계: NAS 방화벽 결정적 테스트

DSM 방화벽 규칙을 살펴봤지만 80번 포트를 막는 항목은 보이지 않았습니다. 그런데 Gemini와 대화하면서 “규칙에 없어도 기본 정책이 문제일 수 있다”는 말이 나왔고, 확실하게 검증하기 위해 NAS 방화벽 기능을 완전히 비활성화해봤습니다.

▲ NAS 방화벽 완전 OFF — 그래도 포트가 안 열린다면 범인은 NAS 외부

그리고 yougetsignal.com/tools/open-ports/ 에서 외부 포트 검사를 돌렸습니다. 결과는 여전히 “Port Closed”. 방화벽을 통째로 꺼도 변화가 없다는 건, 문제가 NAS 내부에 있지 않다는 강력한 증거였습니다.

▲ NAS 방화벽 OFF 상태에서도 Port Closed — 범인은 밖에 있다

3단계: 시야를 공유기와 ISP 쪽으로

NAS가 아니라면 범인은 공유기 자체 또는 ISP 단에 있는 겁니다. 먼저 CGNAT 환경인지 확인했습니다. 확인 방법은 간단합니다. 공유기 관리 페이지의 WAN IP 항목과 whatismyip.com 같은 외부 IP 확인 사이트의 결과를 비교하면 됩니다. 두 IP가 같으면 공인 IP, 다르면 CGNAT 환경입니다. 제 경우엔 두 IP가 일치했고, 고정 공인 IP 계약이니 ISP가 포트를 차단하고 있을 가능성도 낮았습니다.

그렇다면 공유기 설정을 하나씩 다시 들여다봐야 했습니다. 포트포워딩은 이미 확인했으니 다음 후보는 방화벽 규칙, IP 필터링 같은 보안 부가 기능들이었습니다. 공유기 관리 UI를 열고 기본 설정 → 고급 설정 → 보안 기능 순서로 메뉴를 훑기 시작했습니다.

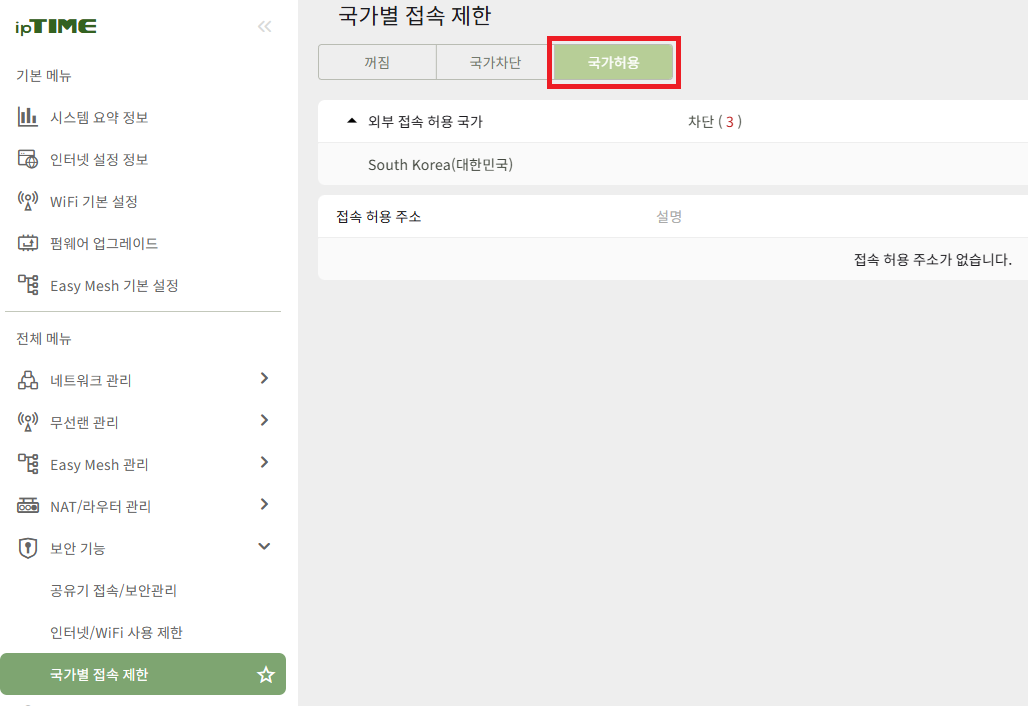

4단계: 유레카 — 공유기의 “국가별 접속 제한”

공유기 설정을 꼼꼼히 뒤지던 중, 평소에 잘 신경 쓰지 않던 보안 부가 기능 섹션에서 멈칫했습니다. “국가별 접속 제한” 기능이 켜져 있었고, 한국만 허용으로 설정되어 있었습니다.

여기서 허를 찌르는 함정이 드러납니다. Let’s Encrypt 인증 서버나 외부 포트 스캔 도구들은 대부분 해외(주로 미국) IP를 사용합니다. 이 기능 때문에 정상적인 인증 트래픽이 전부 차단되고 있었던 겁니다. 원인이 명확해졌습니다. 북한·베트남·중국·태국에서 하루에도 수차례 접속 시도가 들어오던 시절에 걸어둔 설정인데, 그게 Let’s Encrypt 인증 서버까지 막아버린 거였죠.

▲ 한국만 허용으로 설정된 국가별 접속 제한 — 이게 진범이었다

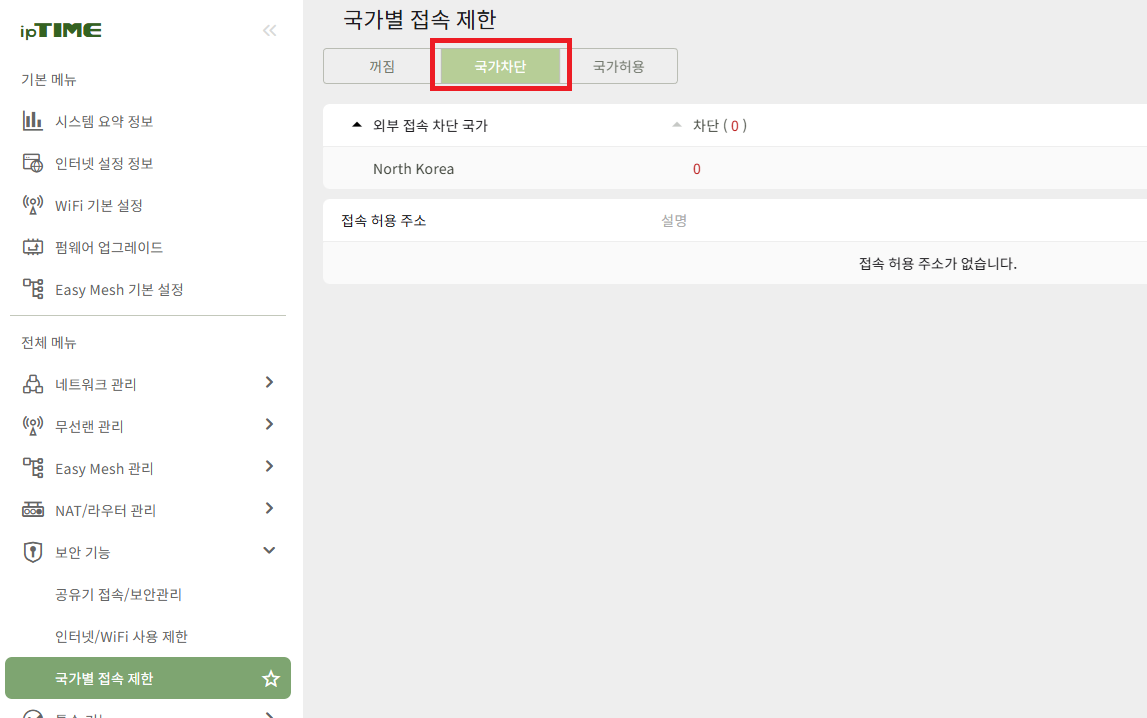

5단계: 해결 — Port 80 is open

원인을 찾았으니 해결은 간단했습니다. ipTime 공유기 기준으로 해당 메뉴 경로는 다음과 같습니다.

보안 설정 → 부가 기능 → 국가별 접속 제한

여기서 두 가지 방법 중 하나를 선택할 수 있습니다.

- 방법 1 — 기능 전체 비활성화: 국가별 접속 제한 기능을 완전히 끄기

- 방법 2 — 허용 국가 범위 조정: 미국 등 Let’s Encrypt 인증 서버가 위치한 국가를 허용 목록에 추가

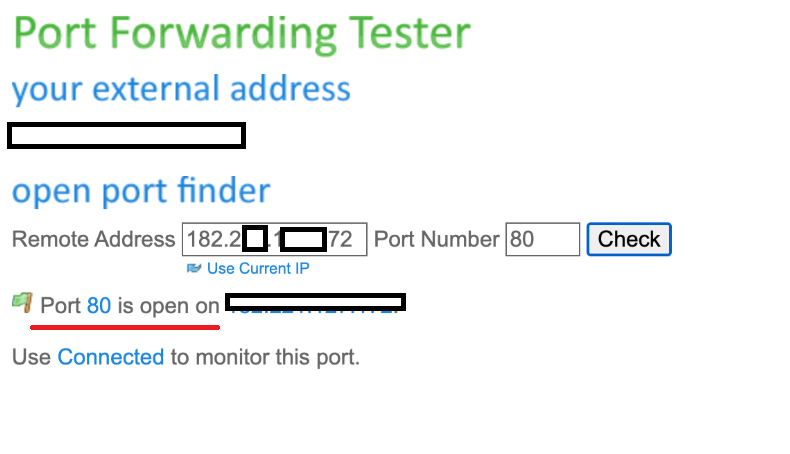

저는 방법 2를 택했습니다. 북한 IP 차단은 유지하면서 필요한 국가 허용 범위만 넓혔습니다. 설정을 저장한 뒤 yougetsignal.com 포트 검사를 다시 돌렸습니다.

“Port 80 is open”

2년을 꽉 막고 있던 포트가 드디어 열렸습니다. DSM으로 돌아가 제어판 → 보안 → 인증서 → 추가에서 Let’s Encrypt 인증서 발급을 다시 시도했고, 곧바로 성공이었습니다.

▲ 드디어 Port 80 is open — 2년 만의 해결

▲ 인증서 발급 성공 확인

배운 점 — 기본 너머의 설정을 보라

이번 경험으로 건진 교훈 세 가지를 정리합니다. 같은 길목에서 막히는 분들이 없었으면 하는 마음으로요.

① 공유기의 고급 보안 기능은 예상보다 넓게 막는다

DNS·포트포워딩·NAS 방화벽을 다 확인했다고 안심하면 안 됩니다. 공유기 자체에 IP 기반 필터링 기능이 있다면, 해외 IP에서 오는 정상 서비스 트래픽까지 차단될 수 있습니다. Let’s Encrypt뿐 아니라 외부 헬스체크, 웹훅, 온라인 포트 스캔 도구 모두 마찬가지입니다.

② 해외 서비스와 연동할 때는 IP 출처를 먼저 확인하라

외부 서비스가 내 서버와 통신해야 하는 구조라면, 그 서비스가 어느 IP 대역에서 오는지 미리 파악해야 합니다. 특히 국가별 IP 차단을 운영 중이라면, 연동 대상 서비스의 IP 범위를 예외로 등록해두는 게 맞습니다.

③ 막막할 때는 원인 나열 → 하나씩 제거

가능한 원인을 전부 나열하고 하나씩 소거해나가는 방법론 자체가 트러블슈팅의 핵심입니다. “이미 확인했다”는 가정을 버리고 체계적으로 제거하다 보면 반드시 범인이 드러납니다. AI 챗봇을 활용하든, 혼자 목록을 작성하든 방법은 같습니다.

같은 증상으로 막혀 계신 분이라면, 기본 설정 점검이 끝난 뒤에 공유기 보안 부가 기능 → 국가별 접속 제한 항목을 꼭 한 번 확인해보세요. 생각지도 못한 곳에 범인이 숨어있을 수 있습니다. 도움이 되셨다면 하단 좋아요 한 번 부탁드립니다. 감사합니다.

이 글은 대표님의 Synology DS716+ 직접 운영 경험을 바탕으로 작성되었습니다. Let’s Encrypt HTTP-01 인증 방식 참고: letsencrypt.org/docs/challenge-types